Le Canada est ciblé par une nouvelle campagne de répression transnationale orchestrée par la Chine et liée au « spamouflage »

Sur cette page

- Introduction

- Cibles et contenu

- Tactiques, techniques et pratiques

- Implications

- Réponse

- Exemple de publications

Introduction

Le Mécanisme de réponse rapide du Canada (MRR Canada) a détecté une nouvelle campagne de « spamouflage » sur X, Facebook, TikTok et YouTube, qui cible furtivement dix individus sinophones au Canada. Le MRR Canada évalue que la campagne a commencé le 31 août 2024 et se poursuit encore aujourd’hui.

La campagne génère en moyenne de 100 à 200 nouveaux messages de spamouflage par jour. La campagne est presque identique à la campagne dont le MRR Canada a fait état publiquement à l’automne 2023, mais elle est beaucoup plus importante et touche un nombre plus élevé de comptes X appartenant au gouvernement du Canada (GC).

La campagne actuelle consiste à partager des vidéos trafiquées — ou hypertrucages — dans la section commentaires de comptes X et Facebook appartenant à diverses entités du gouvernement et à des médias canadiens. Certains de ces comptes ont eu des centaines de liens vers des hypertrucages ajoutés dans une seule publication. Ces hypertrucages ont également été téléversés sur YouTube et TikTok.

La campagne comprend également l'exploitation d'un site Web de divulgation de données personnelles (doxing), une tactique par laquelle des acteurs malveillants publient intentionnellement des renseignements personnels permettant d’identifier un individu sur les médias sociaux dans le but de le harceler et de le menacer. Près de 100 comptes X au Canada ont été mobilisés pour cette nouvelle campagne, dont les suivants :

- 65 comptes du GC, gérés par 35 ministères et agences, les plus touchés étant des comptes X appartenant à Affaires mondiales Canada, à Sécurité publique Canada, à Justice Canada, aux Forces armées canadiennes, à la Gendarmerie royale du Canada et au Service canadien du renseignement de sécurité (SCRS);

- 20 comptes de médias canadiens, les plus touchés étant ceux du Toronto Star, du Ottawa Citizen, du National Post, de True North Canada et de CBC/Radio-Canada;

- des comptes appartenant à plus d’une douzaine de personnalités politiques, les plus touchés étant ceux du premier ministre Justin Trudeau, de plusieurs ministres et du chef de l’opposition officielle.

Cibles et contenu

La campagne utilise des hypertrucages d’un commentateur sinophone en ligne au Canada (individu 1) qui a publié du contenu critique à l’égard de la République populaire de Chine (RPC) par le passé. Les hypertrucages accusent des fonctionnaires canadiens d’infractions de nature criminelle et éthique, notamment de « corruption », de « scandales sexuels » et de « pots-de-vin électoraux », comme suit :

- La ministre des Affaires étrangères, Mélanie Joly, aurait eu une « liaison extraconjugale » avec le premier ministre TrudeauNote de bas de page 1.

- Le premier ministre Trudeau aurait mal géré le rapatriement de Michael Kovrig et de Michael Spavor, et aurait demandé à l’ancien ambassadeur canadien en Chine, Guy Saint-Jacques, de dissimuler les travaux de renseignement réalisés par les deux Michael en ChineNote de bas de page 2.

- Le premier ministre Trudeau serait responsable du cafouillage qu’a été la réponse gouvernement au « convoi de la liberté » de février 2022 à Ottawa en confiant la tâche de démanteler le camp du convoi à l’ancien chef de la police d’Ottawa, Peter Sloly, qui aurait également « entretenu une maîtresse et abusé de son pouvoir pour amasser des richesses »Note de bas de page 3.

- Le processus d’immigration du Canada aurait été plongé dans le « chaos » en raison de l’incompétence du premier ministre TrudeauNote de bas de page 4.

Parallèlement, la campagne a ciblé neuf autres commentateurs sinophones en ligne au Canada, par l'intermédiaire d'un site Web de divulgation de données personnelles public qu’OpenAI a attribué à la campagne de spamouflage en mai 2024. Ces individus ont vu leurs renseignements personnels, y compris leur numéro de téléphone personnel, leur adresse courriel et leur adresse personnelle, être divulgués publiquement sans leur consentement. Certains d’entre eux font face à un barrage de harcèlement quotidien sur X, y compris des propos insultants et dégradants. L’un d’entre eux (l’individu 2) a été ciblé par des dizaines de comptes X de type robot, qui diffusent des photos hypertruquées sexuellement explicites de lui.

Le 16 septembre 2024, l’individu 2 a publié qu’une série de faux comptes sur X avaient dupliqué son image de profil et son nom. L’objectif de ces faux comptes était probablement de rendre plus difficile pour les utilisateurs de X de retrouver le véritable profil de l’individu. Deux jours plus tard, l’individu 2 a gazouillé que plusieurs comptes de type robot avaient publié des images sexuellement explicites de lui. Par la suite, ses renseignements personnels, y compris son numéro de téléphone personnel, sa date de naissance et son numéro de passeport, ont été publiés publiquement, par l’intermédiaire du site Web mentionné ci-haut.

Le MRR Canada fait remarquer qu’il s’agit du premier cas connu dans lequel une campagne de spamouflage utilise des photos hypertruquées sexuellement explicites pour cibler une personne au Canada. Cela suggère une nouvelle approche de la part des acteurs malveillants de la campagne, qui est particulièrement préjudiciable et lourde de conséquences pour les femmes et les filles.

Le premier ministre Trudeau, la ministre Joly et d’autres personnalités publiques canadiennes sont des cibles secondaires.

Tactiques, techniques et pratiques

Information générale

La campagne de spamouflage (également connu sous le nom de Dragonbridge) est l’une des campagnes de manipulation de l’information étrangère les plus étudiées au monde. Graphika a publié son premier rapport sur le spamouflage en 2019 et a depuis publié une demi-douzaine de rapports sur le sujetNote de bas de page 5. Mandiant et le Microsoft Threat Analysis Centre ont également publié de nombreux articles sur le spamouflageNote de bas de page 6. Toutes ces entreprises ont établi un lien entre les différentes campagnes de spamouflage et la RPC.

Le spamouflage consiste à déployer une tactique qui utilise un réseau de comptes de médias sociaux nouveaux ou détournés pour publier et amplifier des messages favorables à la RPC sur de nombreuses plateformes de médias sociaux, notamment Facebook, X, Instagram, YouTube, Medium, Reddit, TikTok et LinkedIn. Le mot spamouflage est un mélange de « spam » (pourriel, en français) et de « camouflage », et s’entend de la tentative de diffuser furtivement du contenu de type pourriel et de la propagande dans du contenu plus anodin et de type intérêt général.

En septembre 2023, le MRR Canada a fait état de la campagne de spamouflage, laquelle s’est attaquée à des comptes de médias sociaux de personnalités publiques canadiennes pour discréditer et dénigrer des membres de la diaspora chinoise au Canada. Dans le cadre de la campagne 2023, des centaines de comptes de type robot sur X, YouTube et Facebook ont inondé de pourriels les plateformes sociales de députés avec de fausses accusations et des vidéos hypertruquées d’un commentateur sinophone en ligne, accusant des personnalités publiques canadiennes d’avoir eu un comportement illégal ou contraire à l’éthiqueNote de bas de page 7. Le même commentateur est ciblé dans la nouvelle campagne (individu 1).

Objectifs de la campagne de spamouflage de 2024-2025

À l’instar de la campagne de 2023, le MRR Canada estime que les auteurs dirigeant la campagne de spamouflage de 2024-2025 visent à :

- discréditer et dénigrer des individus ciblés, notamment au moyen d’hypertrucages compromettants;

- inciter les autorités canadiennes à enquêter sur l’individu 1 par une pratique qui consiste à lancer faussement une alerte malveillante (swatting), un type de cyberharcèlement dans lequel des entités malveillantes poussent les forces de l’ordre à intervenir auprès d’une cible sous des prétextes;

- rendre les comptes de médias sociaux d’individus ciblés inutilisables en empêchant un véritable engagement avec d’autres utilisateurs de médias sociaux.

De plus, la campagne Spamouflage 2024 vise à :

- harceler et menacer des individus ciblés en divulguant leurs renseignements personnels et en publiant de la désinformation fondée sur le genre à leur sujet.

Inauthenticité et coordination

Le MRR Canada a trouvé plusieurs indicateurs qui suggèrent que l’activité de la campagne sur les médias sociaux est à la fois inauthentique et coordonnée, notamment :

- des distorsions audio et vidéo évidentes indiquant que les vidéos et les photos explicites sont entièrement ou partiellement générées par IA;

- des images de profil de certains comptes de médias sociaux générées par IA;

- des textes comportant des erreurs grammaticales évidentes qui suggèrent qu’ils ont été traduits à l’aide d’outils en ligne.

Lien avec la République populaire de Chine

Les responsables du MRR Canada sont convaincus que l’entité déployant cette campagne est soutenue par la RPC. Pour en arriver à cette affirmation, les analystes ont utilisé des guides de recherche de source ouverte de MicrosoftNote de bas de page 8, de GraphikaNote de bas de page 9 et de MandiantNote de bas de page 10 pour les aider à déterminer si l’activité en question était liée à du spamouflage. En août 2023, l’équipe de renseignement sur les menaces de Meta a établi un lien entre le spamouflage et des individus associés aux forces de l’ordre chinoisesNote de bas de page 11. Le MRR Canada a mis au jour plusieurs indicateurs, dont les suivants :

- Certaines des tactiques, des techniques et des pratiques utilisées dans le cadre de la campagne pour cibler les dix individus sont identiques à celles utilisées lors des campagnes de spamouflage précédentes, y compris celle observée au Canada l’année dernièreNote de bas de page 12.

- Au cours de l’année dernière, Meta et Graphika ont fait état de réseaux de robots de spamouflage ciblant le dalaï-lama et les candidats aux élections américaines de 2024Note de bas de page 13. Le MRR Canada a constaté que les ressources utilisées pour mener ces deux campagnes avaient été réutilisées en vue de cibler l’individu 1 et l’individu 2Note de bas de page 14, c’est-à-dire que des comptes de robots ont été réaffectés après l’achèvement des campagnes au Tibet et aux États-Unis.

- Des erreurs et des schémas typiques des campagnes de spamouflage ont été détectés dans la campagne actuelle, notamment :

- l’insertion accidentelle de caractères chinoisNote de bas de page 15;

- des comptes utilisant des techniques de copier-coller (c.-à-d. la répétition d’un contenu identique) pour alimenter deux ou trois récits dans des centaines de messagesNote de bas de page 16;

- l’utilisation d’images de profil de célébrités connues en Chine, comme un compte utilisant une photo d’Anastasia Cebulska, une mannequin bélarussienne travaillant dans la province du ZhejiangNote de bas de page 17.

Implications

Répercussions sur les cibles

L’objectif de la campagne est de discréditer, de dénigrer et de harceler les individus ciblés. Par ce fait, cette campagne constitue un exemple de répression numérique transnationale.

Les personnalités publiques visées par de fausses informations diffusées par la campagne, notamment le premier ministre et la ministre des Affaires étrangères, ont également subi des conséquences négatives. Les récits non confirmés propagés par les campagnes de spamouflage ont le potentiel d’exacerber la polarisation au sein de la société canadienne.

Les équipes de gestion des comptes de médias sociaux du GC, de médias canadiens et de personnalités politiques canadiennes ont également été touchées, puisque les robots de spamouflage peuvent avoir généré des centaines de notifications quotidiennes les incitant à enquêter sur l’individu 1.

Le MRR Canada estime que les répercussions de la campagne de spamouflage de 2024-2025 sur le grand public canadien ont été minimes, car l’interaction des utilisateurs (c’est-à-dire l’utilisation des fonctionnalités « J’aime », « Partager » et « Commenter ») et le nombre de « vues » ont été faibles. Bien que le réseau de spamouflage ait produit plus de 5 000 messages, ceux-ci n’ont suscité que peu d’intérêt de la part du public. Sur X, par exemple, presque tous les messages ont enregistré 0 ou 1 interaction et entre 0 et 30 « vues ».

Désinformation fondée sur le genre

La désinformation fondée sur le genre fait référence aux agressions misogynes en ligne dirigées contre les femmes et les filles, notamment l’utilisation de récits faux ou trompeurs fondés sur le genre et le sexe.

C’est la première fois que le MRR Canada observe des agents de la campagne de spamouflage utilisant l’IA générative pour lancer et diffuser du contenu sexuellement explicite sur une personne habitant au Canada. C’est également le premier cas observé où des agents de la campagne de spamouflage ont ciblé la ministre Joly en publiant de la désinformation fondée sur le genre, y compris un récit de liaison extraconjugale apparaissant dans les commentaires d’une publication sur X d’AMC, datée du 20 septembre 2024, au sujet de la Réunion des femmes ministres des Affaires étrangères, qui s’est tenue en septembre 2024Note de bas de page 18.

Cependant, ce n’est pas la première fois qu’une telle technique est utilisée. En juin 2024, Radio Free Asia a fait état d’une campagne de spamouflage similaire ciblant une journaliste australienne par la publication d’images non consensuelles et sexuellement explicitesNote de bas de page 19. Ce nouveau schéma suggère que les agents de la campagne de spamouflage sont de plus en plus à l’aise avec la désinformation fondée sur le genre, ce qui crée un dangereux précédent en ce qui a trait à l’utilisation de ces techniques pour cibler les femmes et les filles à l’avenir.

Réponse

À l’instar de la réponse menée en 2023, AMC a agi des façons suivantes :

- en avisant les parties concernées, y compris les individus ciblés;

- en faisant part de ses préoccupations à l’ambassade chinoise au Canada;

- en intervenant auprès des entreprises de médias sociaux concernées, dont certaines ont depuis pris des mesures pour retirer les hypertrucages de leurs plateformes et mettre fin à la campagne.

Malgré ces efforts, le spamouflage demeure une menace mondiale persistante, récurrente et difficile à éradiquer. AMC continuera à surveiller les signes persistants de cette campagne et à prendre des mesures pour endiguer toute activité de ce type.

Exemple de publications

Affaires mondiales Canada a reçu l’autorisation de l’individu 1 d’utiliser ses images personnelles.

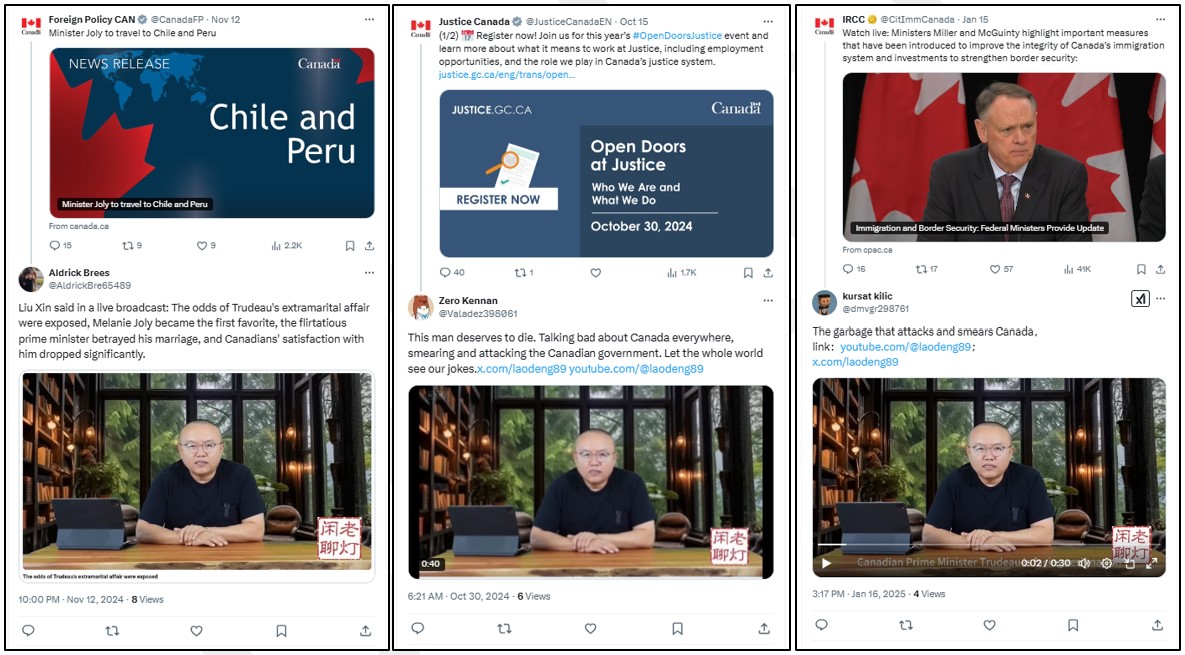

Version texte

Image 1 : Vidéos hypertruquées de l’individu 1 apparaissant dans la section Réponses des comptes X du gouvernement du Canada. (À gauche) Les récits selon lesquels le premier ministre et la ministre Joly ont eu une liaison extraconjugale apparaissent régulièrement sur les comptes du gouvernement du Canada depuis au moins le 30 août 2024. (À droite) Par la suite, les robots de Spamouflage ont rendu plus explicites leurs menaces à l’encontre de l’individu 1, affirmant que [traduction] « cet homme mérite de mourir ».

Version texte

Image 2 : Des agents de spamouflage mettent en lien un message sur Michael Kovrig et Michael Spavor en réponse au SCRS (en haut à gauche), un message en réponse à AMC et en mentionnant l’OTAN (en haut à droite) sur des allégations d’agression sexuelle au ministère de la Défense nationale, un message en réponse au chef du Parti conservateur (en bas à gauche) affirmant que l’individu 1 représente un danger pour le Canada, et un message en réponse au candidat au conseil municipal de Toronto Anthon Furey affirmant que l’individu 1 devrait être « puni » (en bas à droite).

Version texte

Image 3 : Des robots de spamouflage qui ont participé à la campagne de novembre 2024 contre l’individu 1. « Jennie Hargrove » (à gauche), un compte qui a été attribué à une activité de spamouflage, a également participé à une campagne contre le futur secrétaire d’État américain Marco Rubio. « Anthea » (au centre) utilise la même photo de profil qui est apparue sur au moins trois autres comptes robots de spamouflage dans le réseau. « All dlloa » a utilisé un pseudonyme identique, « Aliza Dean », sur plusieurs comptes. Presque tous les comptes de spamouflage n’ont aucun abonné et n’ont été créés qu’en octobre 2024.

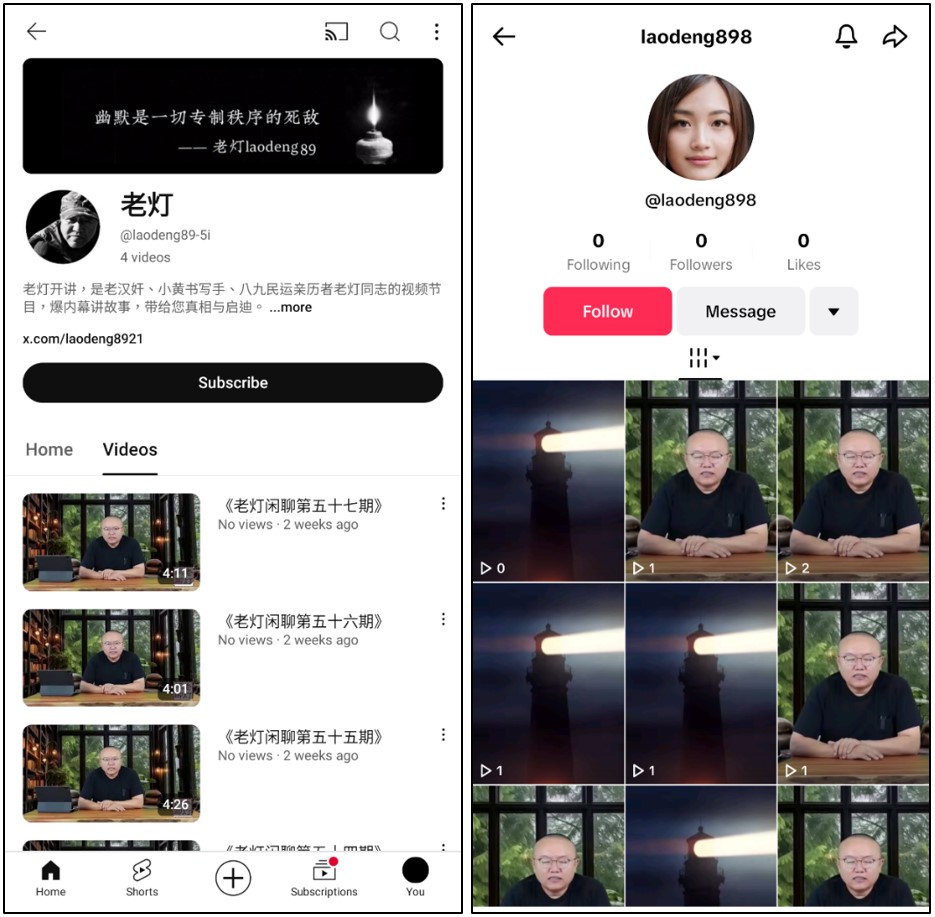

Version texte

Image 4 : Comptes robots de spamouflage sur YouTube et TikTok. (À gauche) Des agents de spamouflage ont créé des comptes sosies de ceux de l’individu 1 sur YouTube, qui s’apparentent à la présence réelle de l’individu sur les médias sociaux, et ce, en volant son image de profil d’utilisateur et en créant un nom d’utilisateur qui ressemble au sien. (À droite) Des hypertrucages de l’individu 1 ont également été hébergés sur TikTok; des images utilisant le réseau antagoniste génératif (RAG), soit des images générées par intelligence artificielle, ont été utilisées pour simuler de vrais utilisateurs sur la plateforme.

- Date de modification: